Şirketinizde kaç adet bilgisayar, laptop, sunucu, tablet ve mobil cihaz var? Muhtemelen

net bir sayı bile söylemek zor. Peki bu cihazlarda hangi süreçler çalışıyor, hangi

kullanıcılar hangi saatlerde ne yapıyor, şüpheli bir hareket olduğunda kim uyarılıyor?

İşte uç nokta izleme (endpoint monitoring) tam burada devreye giriyor. 2025’te

sadece antivirüs yüklemek yetmiyor; uç noktalardan gerçek zamanlı veri toplamak,

davranışı analiz etmek ve olayı log’da değil, sahada yakalamak gerekiyor.

1. Uç Nokta İzleme (Endpoint Monitoring) Nedir?

Basit tanımıyla uç nokta izleme; şirket ağına bağlı tüm cihazlardan (endpoint)

güvenlik, performans ve envanter verilerinin toplanması, merkezi olarak analiz edilmesi ve

anormalliklerin erken uyarıya dönüştürülmesi sürecidir.

Bu uç noktalar; çalışan bilgisayarları, sunucular, sanal makineler, RDP ile erişilen sistemler,

kritik üretim istasyonları, hatta bazı yapılarda IoT cihazları bile olabilir.

- Log toplama: Olay günlükleri, servis hataları, login / logout, USB kullanımı vb.

- Davranış takibi: Normal dışı CPU, RAM, network trafiği, sıra dışı saatlerde oturum açma.

- Güvenlik durum takibi: Antivirüs durumu, patch seviyesi, disk şifreleme (BitLocker vb.).

Özet: Uç nokta izleme; “bilgisayarda antivirüs var mı?” sorusundan çok daha fazlası.

Asıl soru şu: “Cihazda o an ne oluyor ve bunu gerçekten görebiliyor muyum?”

2. Neden Bu Kadar Önemli? (Gerçek Saldırı Senaryoları)

Birçok olayda, saldırgan şirkete tek seferde değil, haftalarca küçük hareketlerle

sızıyor. Örneğin:

- Gece 03:12’de aynı kullanıcının 3 farklı şehirden oturum açma denemesi,

- Sunucuda normalde çalışmayan bir PowerShell komut dizisinin tetiklenmesi,

- RDP portuna artan brute-force denemeleri,

- Şirket içinden TOR çıkışı yapan bir endpoint davranışı.

Bunların her biri, iyi kurgulanmış bir uç nokta izleme sisteminde alarm üretmesi gereken

sinyallerdir.

+%70

Olayların daha erken tespit oranı (doğru endpoint izlemede)

24/7

Uç nokta telemetrisi ve korelasyon ihtiyacı

1

Yanlış yapılandırılmış cihaz tüm ağı riske atmak için yeterli

“Log’u tutmak değil, zamanı geldiğinde o log’dan değer üretebilmek önemlidir.”

Birçok kurum veri topluyor ama olay olduğunda neye bakacağını bilmiyor.

3. Antivirüs, EDR, XDR ve Uç Nokta İzleme Arasındaki Farklar

Saha tarafında en çok karıştırılan konulardan biri de şu: “Antivirüsümüz var, zaten korumalıyız.”

Ne yazık ki 2025’te tablo bu kadar basit değil.

| Çözüm |

Ne Yapar? |

Sınırlaması |

| Klasik Antivirüs |

İmza/tabanlı zararlı yazılımları tespit etmeye çalışır. |

Davranışsal analizi sınırlıdır, “bilinen” tehditlere karşı etkilidir. |

| EDR (Endpoint Detection & Response) |

Uç noktadaki davranışı, süreçleri, bağlantıları analiz eder; tehdit tespiti ve yanıt sunar. |

Doğru kurgulanmamışsa çok sayıda uyarı üretir; uzman ekip gerektirir. |

| XDR |

Uç nokta, ağ, e-posta, kimlik vb. birden fazla kaynaktan veri toplayıp korele eder. |

Ekosistem entegrasyonu ve lisans yönetimi doğru yapılmazsa atıl kalabilir. |

| Uç Nokta İzleme |

Tüm cihazlardan envanter, performans ve güvenlik telemetrisi toplayıp görünürlük sağlar. |

Tek başına çözüm değil; EDR/XDR, SIEM ve süreçlerle birleşince anlam kazanır. |

Uzman Notu: Uç nokta izleme bir ürün adı değil, bir yetenek setidir.

Bunu bazen EDR ile, bazen ayrı bir envanter + izleme agent’ıyla, bazen de SIEM entegrasyonuyla

kurarız. Önemli olan “hangi marka” değil, “hangi sinyali, ne zaman, kime gösteriyoruz?”

sorusunun cevabıdır.

4. Kurumsal Tarafta 5 Kritik Ders

İnvekor olarak farklı ölçek ve sektörde uç nokta projelerine girdiğimizde, neredeyse her kurumda

tekrar eden bazı problemler görüyoruz. Bunları 5 başlıkta özetleyelim:

4.1. Envanter Yoksa Güvenlik de Yok

Hangi cihazın nerede, kimde olduğu net değilse, güvenlik politikası sadece kağıt üzerindedir.

- Domain’e bağlı ama hiç log üretmeyen, aylarca offline kalan endpoint’ler,

- IT envanterinde görünmeyen “gölge cihazlar”,

- Farklı lokasyonlarda farklı güvenlik seviyesine sahip çalışma istasyonları.

4.2. Log Toplamak Yetmez, Korelasyon Şart

Uç noktadan log alıyorsunuz, firewall log tutuyor, e-posta güvenliği alarmlar üretiyor ama

hiçbir sistem bunları birleştirmiyorsa, kritik desenleri kaçırma riski çok yüksek.

4.3. Kullanıcı Davranışı Takibi (UBA) Kritik

İç tehdit (insider) ve yetki suistimali senaryolarında, sadece zararlı yazılım değil,

kullanıcı davranışının değişimi de izlenmeli:

- Normalde sadece 09:00–18:00 arası çalışan kullanıcının gece 02:00’de büyük dosya kopyalaması,

- Belirli grupların erişmemesi gereken paylaşımlara sürekli yetki talebi,

- VPN + RDP + USB üçlüsünün kısa zaman diliminde aynı endpoint’te bir araya gelmesi.

4.4. Yama Yönetimi ve Antivirüs Durumu Uç Noktadan Doğrulanmalı

“Tüm cihazlarda antivirüs yüklü” cümlesi artık tek başına anlamlı değil. Asıl sorular:

- Agent gerçekten çalışıyor mu?

- Son imza güncellemesi ne zaman?

- Son yama ne zaman uygulandı, kaç endpoint geriden geliyor?

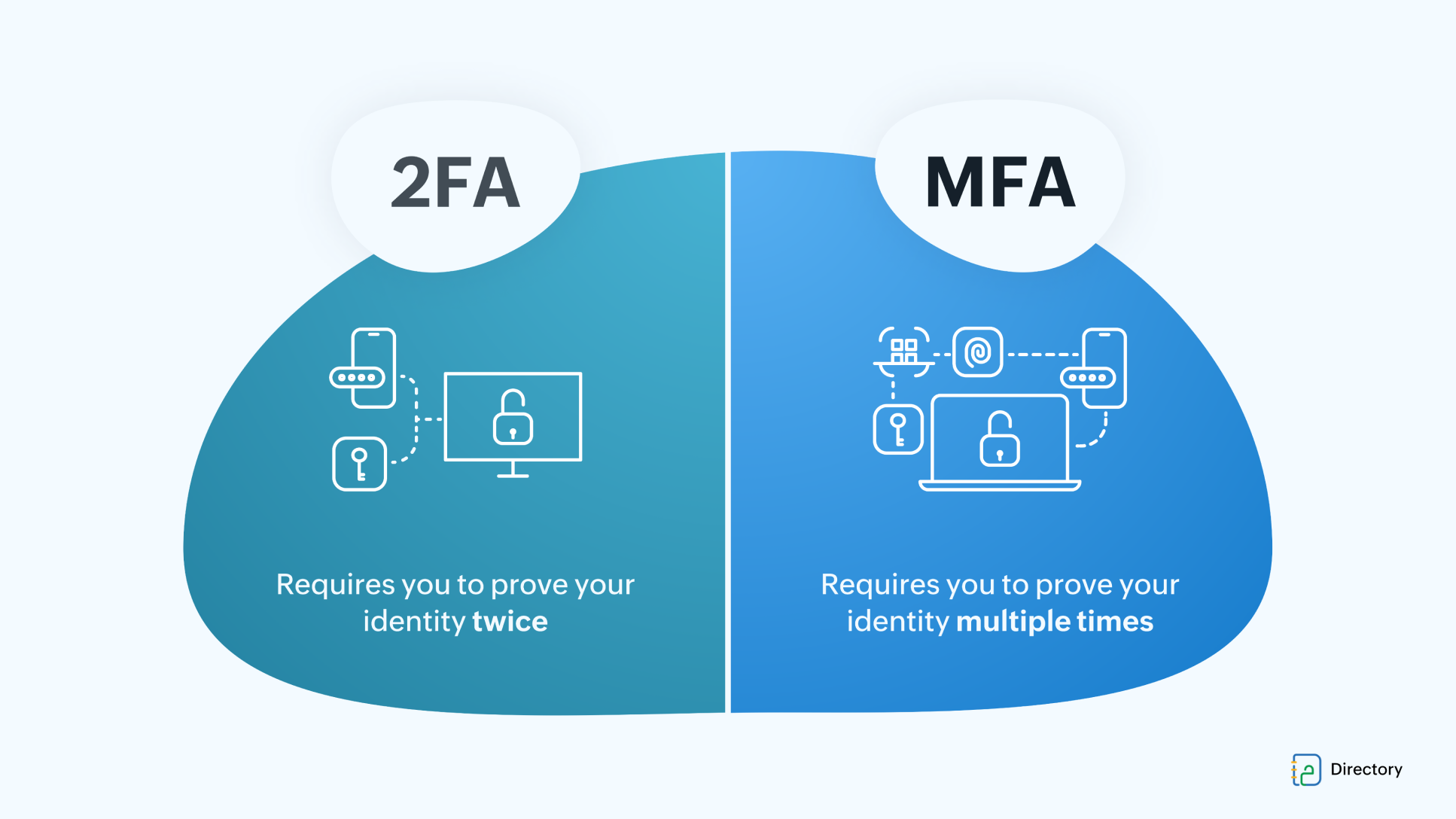

4.5. KVKK ve ISO 27001’de Uç Nokta İzleme İspat Yükü

Denetimlerde sık gelen sorular:

- “Uç nokta güvenlik olaylarını nasıl tespit ediyorsunuz?”

- “Son 6 ayda hangi uç nokta güvenlik olayları yaşandı, nasıl kapatıldı?”

Bunlara cevap veremiyorsanız, teoride var olan politika pratikte yok kabul ediliyor.

5. İnvekor’un Uç Nokta İzleme Yaklaşımı

İnvekor tarafında uç nokta izlemeyi, tek bir ürün satışı değil, 3 katmanlı bir servis

olarak kurguluyoruz:

5.1. Görünürlük Katmanı

- Tüm endpoint’lerde ajan / sensör yapılandırması

- Envanter, OS sürümü, yama seviyesi, AV durumu gibi temel görünürlük

- RDP, USB, paylaşım klasörleri gibi kritik aksiyonların loglanması

5.2. Korelasyon & Alarm Katmanı

- Firewall, endpoint, e-posta ve AD log’larının belirli senaryolar için birleştirilmesi

- “Şu olay olursa bu kişiye/ekibe mail, SMS, ticket aç” kural setleri

- Yüksek gürültülü alarmlar yerine “az ama anlamlı” uyarı üretme yaklaşımı

5.3. Süreç ve Raporlama Katmanı

Teknik altyapı kadar, süreç de önemli:

- Aylık uç nokta güvenlik raporları (olay sayısı, çözüm süreleri, trendler),

- Denetimlerde kullanılacak “uç nokta güvenlik özeti” dokümanları,

- IT ekibine uç nokta olayları için playbook ve adım adım müdahale rehberleri.

Uç Nokta Görünürlüğünüzü Birlikte Ölçelim

Kaç endpoint’iniz var, hangileri gerçekten izleniyor, hangilerinde risk yüksek? İnvekor olarak

1–2 haftalık bir uç nokta görünürlük analizi ile mevcut durumu fotoğraflayıp,

size özel bir yol haritası çıkarabiliriz.

6. Sıkça Sorulan Sorular

| Soru |

Kısa Yanıt |

| Antivirüsümüz varken uç nokta izlemeye gerek var mı? |

Klasik antivirüs sadece bilinen zararlıları imza tabanlı yakalamaya çalışır.

Uç nokta izleme ise davranış, log ve kullanıcı hareketini birlikte ele alır. |

| EDR alırsak bu iş çözülür mü? |

EDR güçlü bir araçtır ama doğru kural seti, izleme ve olay müdahale süreci olmadan

tek başına yeterli değildir. Araç + süreç + ekip üçlüsü birlikte düşünülmelidir. |

| Uç nokta izleme KVKK için zorunlu mu? |

Mevzuat teknik isim vermez ama kişisel veriyi işleyen sistemlerde erişim, log ve

güvenlik olaylarının izlenmesini bekler. Uç nokta izleme bu beklentiyi karşılamaya

yardımcı olur. |

| Kaç endpoint’ten sonra sistem kurmak mantıklı? |

Sayıdan çok risk önemli. 20 kritik sunucu ve 30 yönetici bilgisayarı bile,

tek bir şubede yüzlerce PC’den daha kritik olabilir. |