MFA (Multi-Factor Authentication), bir kimliği doğrulamak için birden fazla bağımsız kanıt isteme yöntemidir: bildiğin bir şey (parola/PIN), sahip olduğun bir şey (telefon, donanım anahtarı) ve olduğun bir şey (biyometri). Parolalar tek başına zayıftır; MFA, hesap ele geçirmelerini ve phishing etkisini belirgin biçimde düşürür.

Bu süper rehber; 2FA–MFA farklarından, modern tehditlere; Zero Trust mimarisinden koşullu erişime; Entra ID/Okta/1Password gibi çözümlerle entegrasyondan BYOD ve denetime kadar uçtan uca uygulama planı sunar.

- MFA Temelleri ve 2FA’dan Farkı

- Kısa Tarihçe: OTP’den Passkeys’e

- Faktör Sınıfları ve Örnekler

- Yöntem Karşılaştırması (SMS, TOTP, Push, FIDO2/Passkeys, Donanım Anahtarı)

- Tehdit Modelleri ve Karşı Önlemler

- Kurumsal Mimari: SSO, Koşullu Erişim, Zero Trust

- Geçiş Yol Haritası: Keşif → Pilot → Yaygınlaştırma

- KPI’lar ve Operasyon Göstergeleri

- Rollere Göre Strateji (Yönetici, Geliştirici, Çağrı Merkezi, Taşeron)

- BYOD, Gizlilik ve KVKK Notları

- Eski Protokoller, Hizmet Hesapları ve Çıkmazlar

- Entra ID / Okta ile Politika Örnekleri

- Kurtarma, Yedek Kodlar ve Break-Glass Hesaplar

- Farkındalık Eğitimi ve İletişim Planı

- Sıkça Sorulan Sorular

- Ekler: Örnek Politika Maddeleri • Runbook • Checklist

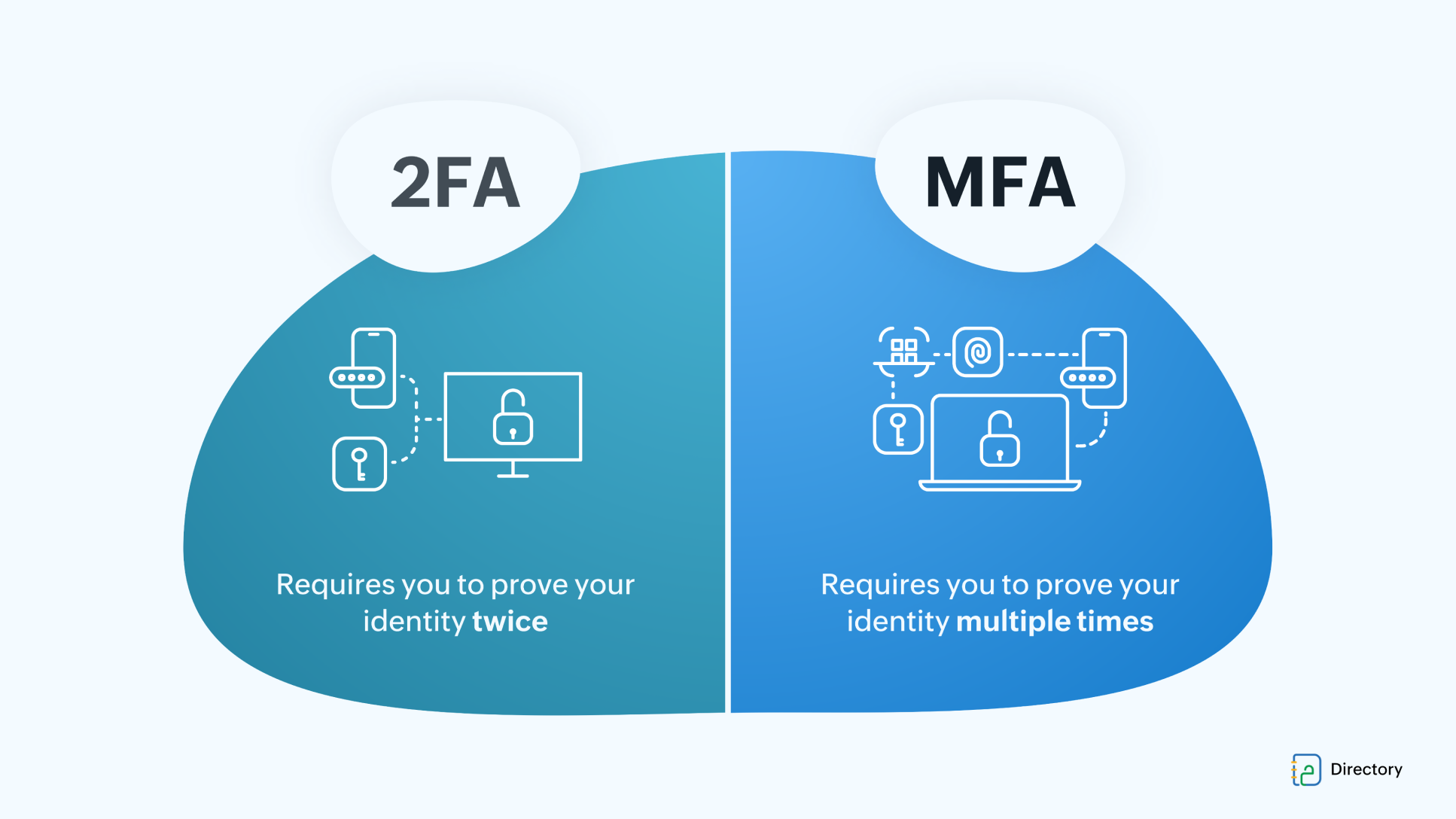

MFA Temelleri ve 2FA’dan Farkı

2FA iki faktörün kombinasyonudur; çoğu kurum başlangıçta parola + SMS/TOTP kullanır. MFA ise iki veya daha fazla bağımsız faktörün dinamik olarak devreye alınmasını kapsar. Modern yaklaşımda MFA, risk tabanlı politikalar ve parolasız yöntemler (Passkeys/WebAuthn) ile birleşir.

Özet: 2FA iyi bir başlangıçtır; ancak kimlik avı dayanıklı FIDO2/Passkeys ile birleşen risk tabanlı MFA, hem güvenliği hem deneyimi yükseltir.

Kısa Tarihçe: OTP’den Passkeys’e

- 2000’ler: Tek kullanımlık donanım token’ları (OTP kartlar) kurumsal öncülerdi.

- 2010’lar: SMS OTP ve TOTP (Authenticator) yaygınlaştı; maliyet düştü.

- 2020+: Push onay, FIDO2/WebAuthn ve Passkeys dönemi: phishing’e direnç + iyi UX.

Passkeys, cihazın güvenli öğesinde tutulan anahtar çiftiyle alan adına bağlı doğrulama yapar; kullanıcı parola yerine cihaz biyometrisiyle giriş yapar.

Faktör Sınıfları ve Örnekler

- Bilgi: Parola, PIN, güvenlik sorusu (zayıf – tahmin edilebilirlik, paylaşım riski)

- Sahiplik: Telefon, akıllı kart, donanım anahtarı, TOTP uygulaması

- Biyometri: Yüz/Parmak izi/Ses (kullanıcı dostu; liveness ve gizlilik ayarları kritik)

- Bağlamsal: Konum, IP/AS, cihaz sağlığı, davranışsal metrikler

Yöntem Karşılaştırması

| Yöntem | Güçlü Yan | Zayıf Yan | Kullanım Önerisi |

|---|---|---|---|

| SMS OTP | Kullanımı çok kolay | SIM-swap, SS7, phishing | Geçiş/geri dönüş yöntemi, düşük risk |

| TOTP (Authenticator) | Offline, ucuz, yaygın | Seed yedekleme riski | Standart kurumsal MFA |

| Push Onayı | Hızlı, UX iyi | Push bombardımanı (onay yorgunluğu) | Numara eşleştirmeli push ve hız limitiyle |

| FIDO2 / Passkeys | Phishing’e dayanıklı, biyometri | Eski cihaz/uygulama uyumu | Kritik uygulamalar, parolasız giriş |

| Donanım Anahtarı | En yüksek direnç, offline | Lojistik, kayıp/kırılma | Yönetici, geliştirici, üretim ağı |

Tehdit Modelleri ve Karşı Önlemler

- SIM-Swap: Hat ele geçirilir, SMS kodu çalınır. → Çözüm: SMS yerine TOTP/FIDO2; operatör doğrulama notları.

- Reverse-Proxy Phishing: OTP/push sahte ara katmanda alınır. → Çözüm: FIDO2/Passkeys; domain bağlı doğrulama.

- Push Bombing: Sürekli bildirimle yanlış onay aldırma. → Çözüm: number-matching, coğrafi ipucu, hız limiti.

- Yedek Kanal İstismarı: E-posta OTP/çağrı merkezi. → Çözüm: Yardım masasında güçlü kimlik doğrulama; tek kullanımlık kodlar.

- Cihaz Paylaşımı: Ortak cihaz/oturumlar. → Çözüm: Cihaz uyumluluğu, kısa oturum, donanım anahtarı.

İpucu: MFA’yı COI (Change of Identity) anlarında zorunlu kılın: parolayı/cihazı/oturum yöntemini değiştirme, ilk kayıt, riskli konum değişikliği.

Kurumsal Mimari: SSO, Koşullu Erişim, Zero Trust

MFA, bağımsız bir eklenti değil; kimlik sağlayıcı (IdP), SSO, cihaz uyumluluğu, koşullu erişim ve loglama/SIEM ile birlikte ele alınmalıdır.

- IdP & SSO: Entra ID/Okta ile tüm SaaS/on-prem uygulamaları merkezileştirin.

- Koşullu Erişim: Risk, konum, cihaz uyumluluğuna göre MFA tetikleyin.

- Zero Trust: “Varsayılan güven yok”; her talebi bağlamsal doğrulayın.

- Gözlemlenebilirlik: MFA olaylarını SIEM’e gönderin; anomali uyarıları oluşturun.

Geçiş Yol Haritası: Keşif → Pilot → Yaygınlaştırma

1) Keşif & Tasarım

- Uygulama envanteri: VPN, RDP, ERP/CRM, M365/Google, SSH, bulut panoları.

- Yöntem seçimi: Genel personel TOTP/Passkeys; yüksek risk grubuna donanım anahtarı.

- Politika ilkeleri: Kayıt (enrollment), kurtarma, yedek kodlar, cihaz yaşam döngüsü.

2) Pilot & Eğitim

- Birimde pilot → geri bildirim → kayıt akışı/iletişim metinleri iyileştirme.

- İçerik: “Neden MFA?”, “Phishing’e dirençli yöntem nedir?”, “Push onayı nasıl doğrulanır?”.

3) Yaygınlaştırma & Operasyon

- Rollere göre dalga planı (yönetici → BT → finans → kalanlar).

- Runbook: cihaz kaybı, kilitlenme, ikincil faktör, geçici erişim.

- Raporlama: kayıt oranı, başarısız giriş, yardım masası biletleri.

KPI’lar ve Operasyon Göstergeleri

- Kayıt Oranı: Departman, lokasyon, cihaz türüne göre kırılım.

- Giriş Başarı/Red: İlk deneme başarısı, ortalama doğrulama süresi.

- Riskli Oturumlar: Koşullu erişim kararları, şüpheli konum.

- Yardım Masası: MFA kilitlenme, cihaz kaybı, sıfırlama vakaları.

- Phishing-Dayanıklı Yöntem Payı: Passkeys/Donanım anahtarı oranı.

Rollere Göre Strateji

- Yönetici & Sistem Sahipleri: Donanım anahtarı + Passkeys; SMS yasak.

- Geliştirici/DevOps: SSH/Git için FIDO2; VPN/RDP’de MFA zorunlu.

- Çağrı Merkezi: Push’ta numara eşleştirme; ekran gizliliği.

- Taşeron/Ziyaretçi: Geçici erişim, kısa TTL, kısıtlı kapsam.

- Saha & Üretim: Offline TOTP/anahtar; kiosk/ortak cihaz politikası.

- Finans/Ödeme: Sıkı koşullu erişim, ek adımda onay zinciri.

- İK/HR: KVKK hassas kayıtlara erişimde daima MFA.

BYOD, Gizlilik ve KVKK Notları

BYOD’da asgari veri işleme esastır. “MFA için gerekli asgari veri” yaklaşımıyla cihazdan sadece doğrulama için zorunlu telemetri alın; aydınlatma metni ve açık rızayı süreçlere ekleyin.

- Uygulama izinleri asgari: Bildirim, ağ, biyometri API (sadece doğrulama).

- Veri saklama: IP, zaman damgası, cihaz tanımlayıcı → süreli saklama ve erişim logları.

- Çıkış/ayrılık: Cihaz bağının temizlenmesi, oturum iptali, kimlik ayrıştırma.

Eski Protokoller, Hizmet Hesapları ve Çıkmazlar

- Eski E-posta Protokolleri: IMAP/POP/SMTP Basic Auth → Uygulama parolası kapat; modern OAuth2/MFA’ya geçir.

- Hizmet Hesapları: İnsan-dışı hesaplarda MFA yerine kısa ömürlü gizler, Managed Identity veya Workload ID.

- RDP/VPN: Ağ geçidinde MFA; doğrudan port açma yok.

Entra ID / Okta ile Politika Örnekleri

| Politika | Amaç | Not |

|---|---|---|

| High-Risk → Zorunlu FIDO2 | Riskli oturumları phishing-dayanıklı yap | Eski cihazlar TOTP’ye düşer → geçici |

| Unmanaged Cihaz → MFA + Kısıt | BYOD erişimini sınırla | Download/print kısıtları (MAM/CAE) |

| Admin Rolleri → Donanım Anahtarı | Privileged hesapları sertleştir | Break-glass hariç, SMS yasak |

| Konum Dışı → Ek Faktör | Seyahatte risk düşür | Numara eşleştirmeli push iste |

// Örnek düşünce akışı (pseudo)

if (role == 'GlobalAdmin') require('fido2_hardware');

else if (device != 'compliant') require('mfa') && restrict('download');

if (signInRisk >= 'high') elevate('fido2_only');

Kurtarma, Yedek Kodlar ve Break-Glass Hesaplar

- Yedek Kodlar: Tek kullanımlık, mühürlü zarf veya güvenli kasada, teslim tutanağıyla.

- Break-Glass: Sadece acil durum; uzun ve rastgele parola, MFA hariç tutulabilir ama çok sıkı loglama ve iki kişilik kontrol ile.

- Çağrı Merkezi: Kimlik doğrulama soruları; sosyal mühendislik eğitimleri.

Farkındalık Eğitimi ve İletişim Planı

- MFA’nın amacı ve faydaları → “Neden önemli?”

- Push onaylarında numara eşleştirme ve konum doğrulaması.

- Phishing örnekleri: sahte oturum sayfaları, telefonla kod isteme.

- Poster/infografik/30 sn’lik videolar.

- İlk kayıt (enrollment) günü için “destek masası köşesi”.

- Yönetici destek mesajı (sponsor iletişimi).

Sıkça Sorulan Sorular

| Soru | Kısa Yanıt |

|---|---|

| İnternet yoksa nasıl doğrularım? | TOTP ve donanım anahtarları offline çalışır. |

| Telefon kaybolursa? | Eski cihazı iptal et, yedek kodla geçici erişim ver, yeni cihazı kaydet. |

| SMS’i kapatabilir miyiz? | Evet; geçişte yedek olarak tutup hedefte TOTP/Passkeys’e geçin. |

| Passkeys ve MFA birlikte mi? | Passkeys parolasız giriştir; risk yükselince ek faktör istenebilir. |

| Misafir/taşeron erişimleri? | Kısa TTL, kısıtlı kapsam, ayrı IdP alanı ve özel koşullar. |

Ekler

Ek-A: Örnek Politika Maddeleri

- Tüm bulut ve kritik on-prem uygulamalarda MFA zorunludur.

- Privileged rollerde donanım anahtarı + Passkeys kullanılır.

- SMS OTP yalnızca geçiş sürecinde yedek kanaldır.

- Break-glass hesapları iki kişilik onayla kullanılabilir; 24 saat içinde raporlanır.

- BYOD erişiminde sadece doğrulama için gerekli asgari veriler işlenir.

Ek-B: Olay Runbook (Özet)

- Durum: Hesap ele geçirilmiş şüphesi.

- Oturumları iptal et → Parola sıfırla → MFA yöntemlerini kaldır/yeniden kaydet.

- CIEM/IdP loglarını topla → Şüpheli IP/cihazı engelle.

- Kullanıcıya kısa eğitim → Phishing raporu aç.

Ek-C: Hızlı Checklist

- Uygulama envanteri tamamlandı mı?

- Rollere göre yöntem matrisi var mı?

- Kurtarma/Break-glass prosedürü test edildi mi?

- SIEM’de MFA olayları için korelasyon kuralı yazıldı mı?

- Eğitim materyalleri ve SSS yayınlandı mı?

MFA Geçişinizi İnvekor’la Hızla Hayata Geçirin

Entra ID/Okta politikaları, Passkeys ve donanım anahtarı stratejileri, BYOD ve denetim gereklilikleri… Hepsini kurumunuza uygun 30–60 günlük yol haritasıyla kurguluyoruz.